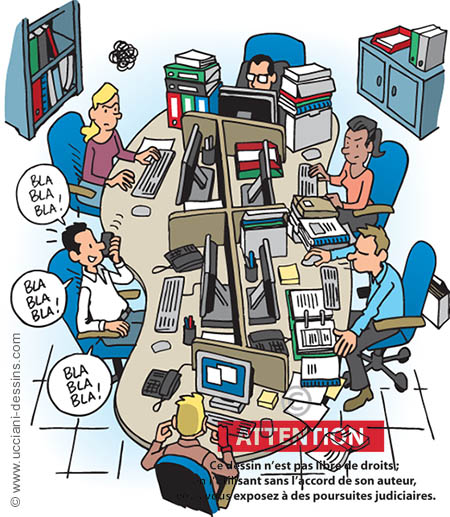

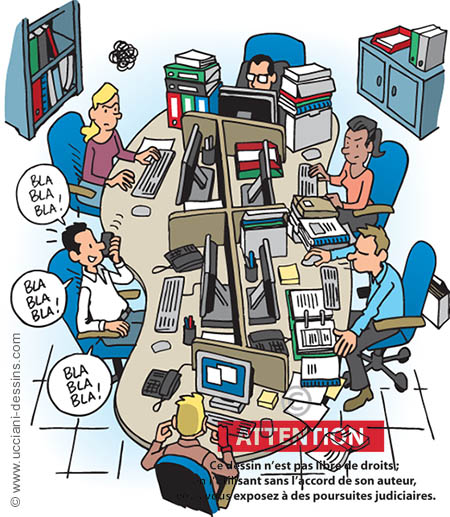

L’open space illustré

Illustration sur les règles de vie et attitudes en open space.

Illustration sur les règles de vie et attitudes en open space.

12 erreurs à découvrir dans cette Chasse aux risques dans différents espaces professionnels : Industrie, route, atelier, bureau.

Illustration vectorielle pouvant être agrandie jusqu’au format A0 pour l’impression. Les solutions sont données avec l’achat de la licence de droits d’auteur.

Ergonomie au bureau : bien s’installer à son poste de travail. Bande dessinée explicative de 3 pages sur les bonnes pratiques du travail de bureau (Cliquer pour agrandir).

Travail sur écran, penser à faire des pauses… 5 mn toutes les heures ou 15 mn toutes les 2 heures. Il faut en profiter pour bouger, regarder au loin et s’étirer.

Les règles de conduite au bureau. Dessins d’humour pour communication interne.

1 – Pour le bien-être de tous, nous gardons nos espaces de travail et de convivialité rangés et propres chaque jour

2 – Nous partageons notre déjeuner uniquement dans notre espace de convivialité, mais les boissons et snacks restent autorisés dans les espaces de travail.

3 – Nous faisons appel à notre bon sens pour ne pas déranger nos collègues lors de nos conversations téléphoniques.

4 – Ne nous attardons pas à l’accueil, laissons la priorité à nos visiteurs.

Les mêmes dessins version anglaise.

Règle d’entreprise : Je fais une mobilité au sein du site : j’emporte avec moi mes affaires personnelles et mon caisson en laissant sur place mon fauteuil.

Règles environnementales au bureau. Série d’illustrations.

1- Éteindre les lumières en quittant les locaux

Dessin 1

Dessin 2

2 – Limiter l’usage de la clim/ du chauffage

3 – Limiter les impressions

4 – Se servir du verso des documents comme papier brouillon

5 – Privilégier l’impression recto-verso

6 – Recycler tout ce qu’il est possible de recycler

7 – Limiter l’usage des e-mails en cas de proximité

Illustration pour une campagne de prévention des TMS (Troubles musculo-squelettiques).

• Contribuer à l’amélioration de la qualité de vie au travail des salariés des centres de service (comme par exemple l’automatisation des tâches répétitives).

• Permettre aux salariés de connaître, puis de mettre en œuvre des actions de prévention ou de soulagement des TMS.

• Favoriser une prise de conscience des salariés de leur implication dans la préservation de leur santé.

Collègues trop bavards, inhibition, pas toujours facile de prendre la parole en réunion…

Dessin 1

Dessin 2

Illustrations sur l’ergonomie au bureau grâce au bureau ergonomique ajustable.

Le bureau ergonomique ajustable tient compte des besoins physiologiques de l’utilisateur afin d’améliorer instantanément son confort sur son espace de travail pour plus de flexibilité et de productivité. Sa position s’adapte en un clic à la taille ou position de l’utilisateur pour privilégier sa santé, son bien-être et donc son dynamisme au quotidien.

Dessin 1 – Alternance assis-debout.

Pour éviter les nuisances sonores, on s’exprime pendant les réunions, pas avant ni après.

Avant la réunion.

Quelques dessins sur la réunion en entreprise : Le contenu et la présentation, la propreté, le respect des horaires, la remontée de l’information…

Le contenu de la présentation / Espérons que ce n’étaient pas les chiffre du cours du café…

La propreté / Veuillez laisser cet endroit aussi propre que vous souhaiteriez le trouver…

Le respect des horaires / Une étourderie ça arrive à tous…

Faire remonter l’information / Même par les escaliers s’il le faut…

La procédure sécurité, c’est partout, tout le temps !

Règles de vie en entreprise pour la sécurité informatique.

1 – Ne pas ouvrir de message suspect

Ne pas ouvrir les messages ni les pièces jointes de provenance inconnue ou douteuse qui pourraient infecter le poste de travail, voire le système d’information, en détruisant par exemple des données.

2 – Sauvegarder régulièrement ses données

3 – Choisir un bon mot de passe

Ne pas choisir un mot de passe trop simple (donc facilement « devinable » par une personne tierce), ni trop complexe (difficile à retenir, et donc probablement inscrit sur un papier).

4 – Être responsable de son mot de passe

Le mot de passe (pour s’identifier sur le Système d’Information, pour accéder à Internet, à la messagerie ou à toute autre application) est personnel, confidentiel et incessible et on peut être considéré comme responsable dans le cas d’un usage délictueux de celui-ci.

5- Verrouiller la session de son poste de travail en cas d’absence

Même pour une interruption brève…

6 – Ne pas installer de logiciels soi-même

Un logiciel récupéré sur Internet peut avoir été modifié, corrompu, ou remplacé pour effectuer d’autres actions que celles prévues : cela peut avoir de graves conséquences pour le poste de travail, voire pour le Système d’Information. En cas de besoin d’un logiciel spécifique, s’adresser au Service Informatique.

Quand on partage l’imprimante au bureau, il est recommandé d’utiliser la fonction impression sécurisée pour garantir la confidentialité des documents.

Dessin 1

Illustration générique d’une table ronde en entreprise

Personnalisation :

Possibilité de personnaliser avec des légendes, exemple ici sur le CHSCT, ou en modifiant la nature des personnages selon votre demande (cliquer sur l’image pour agrandir).

Au bureau, il n’y a pas que les risques physiques, il y a aussi les risques organisationnels : une simple erreur de saisie, peut retarder un dossier, entraîner des surcoûts et nuire à l’organisation.

Tout espace de travail comporte des risques d’accident y compris le bureau. Il est recommandé d’avoir un espace rangé sur son lieu de travail.

Exemple 1. Risques évidents.

Exemple 2. Le rangement c’est bien, mais il ne faut pas oublier les règles de sécurité.

Exemple 3. On appelle aussi cela le Clean Desk : laisser son bureau en ordre quand on le quitte.

Linkedin